برنامج Usergate 2.8 بالتوزيع المتساوي للقناة. الوصول إلى الإنترنت باستخدام برنامج UserGate. تكوين خدمات الوكيل في برنامج UserGate

تعد مشاركة الوصول إلى الإنترنت لمستخدمي الشبكة المحلية من أكثر المهام شيوعًا التي يواجهها مسؤولو النظام. ومع ذلك ، فإنه لا يزال يثير العديد من الصعوبات والأسئلة. على سبيل المثال ، كيف نضمن أقصى درجات الأمان وإمكانية التحكم الكاملة؟

مقدمة

سنلقي اليوم نظرة فاحصة على كيفية تنظيم الوصول المشترك إلى الإنترنت لموظفي شركة افتراضية. لنفترض أن عددهم سيكون في حدود 50-100 شخص ، ويتم نشر جميع الخدمات المعتادة لأنظمة المعلومات هذه في الشبكة المحلية: مجال Windows ، وخادم البريد الخاص به ، وخادم FTP.

للمشاركة ، سنستخدم حلاً يسمى UserGate Proxy & Firewall. لديها العديد من الميزات. أولاً ، هذا تطور روسي بحت ، على عكس العديد من المنتجات المحلية. ثانيًا ، لها أكثر من عشر سنوات من التاريخ. لكن الشيء الأكثر أهمية هو التطوير المستمر للمنتج.

كانت الإصدارات الأولى من هذا الحل عبارة عن خوادم وسيطة بسيطة نسبيًا يمكنها فقط توفير مشاركة اتصال إنترنت واحد والاحتفاظ بإحصائيات حول استخدامه. الأكثر انتشارًا من بينها كان الإصدار 2.8 ، والذي لا يزال من الممكن العثور عليه في المكاتب الصغيرة. الإصدار السادس الأخير ، لم يعد المطورون أنفسهم يتصلون بخادم وكيل. وفقًا لهم ، يعد هذا حل UTM كاملًا يغطي مجموعة كاملة من المهام المتعلقة بالأمان وتحكم المستخدم. دعونا نرى ما إذا كان الأمر كذلك.

نشر وكيل UserGate وجدار الحماية

أثناء التثبيت ، هناك مرحلتان مهمتان (باقي الخطوات قياسية لتثبيت أي برنامج). الأول هو اختيار المكون. بالإضافة إلى الملفات الأساسية ، يُعرض علينا تثبيت أربعة مكونات أخرى للخادم - VPN ، واثنان من برامج مكافحة الفيروسات (Panda و Kaspersky Anti-Virus) ومتصفح ذاكرة التخزين المؤقت.

يتم تثبيت وحدة خادم VPN عند الطلب ، أي عندما تخطط الشركة لاستخدام الوصول عن بعد للموظفين أو للجمع بين عدة شبكات بعيدة. من المنطقي تثبيت برامج مكافحة الفيروسات فقط إذا اشترت الشركة التراخيص المناسبة. سيسمح لك وجودهم بفحص حركة المرور على الإنترنت ، وتوطين البرامج الضارة وحظرها مباشرة على البوابة. سيوفر متصفح ذاكرة التخزين المؤقت عرضًا لصفحات الويب المخزنة مؤقتًا بواسطة الخادم الوكيل.

وظائف اضافيه

حظر المواقع غير المرغوب فيها

يدعم الحل تقنية ترشيح عناوين URL الخاصة بـ Entensys. في الأساس ، إنها قاعدة بيانات سحابية تحتوي على أكثر من 500 مليون موقع بلغات مختلفة ، مقسمة إلى أكثر من 70 فئة. يتمثل الاختلاف الرئيسي في المراقبة المستمرة ، حيث تتم مراقبة مشاريع الويب باستمرار ، وعندما يتغير المحتوى ، يتم نقلها إلى فئة أخرى. يتيح لك ذلك حظر جميع المواقع غير المرغوب فيها بدرجة عالية من الدقة بمجرد تحديد فئات معينة.

يزيد استخدام تصفية عناوين URL من Entensys من أمان الإنترنت ، فضلاً عن تحسين كفاءة الموظفين (عن طريق حظر الشبكات الاجتماعية والمواقع الترفيهية وغيرها). ومع ذلك ، يتطلب استخدامه اشتراكًا مدفوعًا يجب تجديده كل عام.

بالإضافة إلى ذلك ، يتضمن التوزيع عنصرين آخرين. الأول هو وحدة تحكم المسؤول. هذا تطبيق منفصل مصمم ، كما يوحي الاسم ، لإدارة خادم UserGate Proxy & Firewall. ميزته الرئيسية هي القدرة على الاتصال عن بعد. وبالتالي ، لا يحتاج المسؤولون أو المسؤولون عن استخدام الإنترنت إلى الوصول المباشر إلى بوابة الإنترنت.

المكون الإضافي الثاني هو إحصائيات الويب. في الواقع ، هو خادم ويب يسمح لك بعرض إحصائيات مفصلة حول استخدام الشبكة العالمية من قبل موظفي الشركة. من ناحية ، هو بلا شك مكون مفيد ومريح. بعد كل شيء ، يسمح لك بتلقي البيانات دون تثبيت برامج إضافية ، بما في ذلك عبر الإنترنت. ولكن من ناحية أخرى ، فإنها تستهلك موارد نظام إضافية لبوابة الإنترنت. لذلك ، من الأفضل تثبيته فقط عندما تكون في حاجة إليه حقًا.

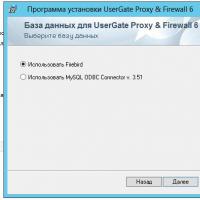

الخطوة الثانية التي يجب الانتباه إليها أثناء تثبيت UserGate Proxy & Firewall هي اختيار قاعدة بيانات. في الإصدارات السابقة ، كان بإمكان UGPF العمل فقط مع ملفات MDB ، مما أثر على أداء النظام بشكل عام. الآن هناك خيار بين اثنين من DBMS - Firebird و MySQL. علاوة على ذلك ، يتم تضمين الأول في مجموعة التوزيع ، لذلك عند اختياره ، لا يلزم إجراء عمليات تلاعب إضافية. إذا كنت تريد استخدام MySQL ، فيجب عليك أولاً تثبيته وتكوينه. بعد اكتمال تثبيت مكونات الخادم ، من الضروري إعداد محطات عمل المسؤولين وغيرهم من الموظفين المسؤولين الذين يمكنهم التحكم في وصول المستخدم. هذا من السهل جدا القيام به. يكفي تثبيت وحدة التحكم الإدارية من نفس مجموعة التوزيع على أجهزة كمبيوتر العمل الخاصة بهم.

وظائف اضافيه

خادم VPN مدمج

يقدم الإصدار 6.0 مكون خادم VPN. يمكن استخدامه لتنظيم الوصول الآمن عن بُعد لموظفي الشركة إلى الشبكة المحلية أو لدمج الشبكات البعيدة للفروع الفردية للمؤسسة في مساحة معلومات واحدة. يحتوي خادم VPN هذا على جميع الوظائف الضرورية لإنشاء أنفاق من خادم إلى خادم ومن عميل إلى خادم والتوجيه بين الشبكات الفرعية.

الإعداد الأساسي

يتم إجراء جميع تكوين UserGate Proxy & Firewall باستخدام وحدة تحكم الإدارة. بشكل افتراضي ، بعد التثبيت ، يتم بالفعل إنشاء اتصال بالخادم المحلي فيه. ومع ذلك ، إذا كنت تستخدمه عن بُعد ، فسيتعين عليك إنشاء اتصال يدويًا عن طريق تحديد عنوان IP أو اسم المضيف لبوابة الإنترنت ، ومنفذ الشبكة (2345 افتراضيًا) ومعلمات التفويض.

بعد الاتصال بالخادم ، فإن أول شيء يجب فعله هو تكوين واجهات الشبكة. يمكن القيام بذلك في علامة التبويب "واجهات" في قسم "خادم UserGate". قمنا بتعيين نوع LAN على بطاقة الشبكة التي "تبحث" في الشبكة المحلية ، وجميع الاتصالات الأخرى - WAN. يتم تعيين نوع PPP تلقائيًا للاتصالات "المؤقتة" ، مثل PPPoE و VPN.

إذا كان لدى شركتك اتصالان أو أكثر من اتصالات WAN ، أحدهما أساسي والباقي احتياطي ، فيمكنك إعداد النسخ الاحتياطي التلقائي. هذا سهل جدا للقيام به يكفي إضافة الواجهات الضرورية إلى قائمة الواجهات المحجوزة ، وتحديد واحد أو أكثر من موارد التحكم ووقت التحقق منها. مبدأ تشغيل هذا النظام على النحو التالي. يتحقق برنامج UserGate تلقائيًا من توفر مواقع التحكم في فترة زمنية محددة. بمجرد توقفهم عن الاستجابة ، يتحول المنتج تلقائيًا إلى القناة الاحتياطية دون تدخل المسؤول. في الوقت نفسه ، يستمر التحقق من توفر موارد التحكم على الواجهة الرئيسية. وبمجرد نجاحه ، يتم إجراء التبديل إلى الخلف تلقائيًا. الشيء الوحيد الذي يجب مراعاته عند الإعداد هو اختيار موارد التحكم. من الأفضل أن تأخذ عدة مواقع كبيرة ، يكاد يكون التشغيل المستقر لها مضمونًا.

وظائف اضافيه

التحكم في تطبيقات الشبكة

ينفذ UserGate Proxy & Firewall ميزة مثيرة للاهتمام مثل التحكم في تطبيقات الشبكة. والغرض منه هو منع أي برنامج غير مصرح به من الوصول إلى الإنترنت. كجزء من إعدادات التحكم ، يتم إنشاء القواعد التي تسمح أو تمنع تشغيل الشبكة لبرامج مختلفة (مع أو بدون إصدار). يمكنك تحديد عناوين IP ومنافذ وجهة معينة فيها ، مما يسمح لك بتهيئة الوصول إلى البرامج بمرونة ، مما يسمح لها بتنفيذ إجراءات معينة فقط على الإنترنت.

يتيح لك التحكم في التطبيقات تطوير سياسة مؤسسية واضحة بشأن استخدام البرامج ، وذلك لمنع انتشار البرامج الضارة جزئيًا.

بعد ذلك ، يمكنك الانتقال مباشرة إلى إعداد خوادم بروكسي. في المجموع ، تم تنفيذ سبعة منها في الحل قيد النظر: لبروتوكولات HTTP (بما في ذلك HTTPs) و FTP و SOCKS و POP3 و SMTP و SIP و H323. هذا عمليا كل ما قد يكون مطلوبًا لعمل موظفي الشركة على الإنترنت. بشكل افتراضي ، يتم تمكين وكيل HTTP فقط ، ويمكن تنشيط جميع الآخرين إذا لزم الأمر.

يمكن أن تعمل الخوادم الوكيلة في UserGate Proxy & Firewall في وضعين - عادي وشفاف. في الحالة الأولى ، نتحدث عن الوكيل التقليدي. يتلقى الخادم الطلبات من المستخدمين ويعيد توجيهها إلى خوادم خارجية ، ويرسل الردود المستلمة إلى العملاء. هذا حل تقليدي ، لكن له عيوبه. على وجه الخصوص ، من الضروري تكوين كل برنامج يتم استخدامه للعمل على الإنترنت (مستعرض الإنترنت ، عميل البريد ، ICQ ، إلخ) على كل كمبيوتر في الشبكة المحلية. هذا ، بالطبع ، كثير من العمل. علاوة على ذلك ، من وقت لآخر ، عند تثبيت برنامج جديد ، سيتم تكراره.

عند اختيار الوضع الشفاف ، يتم استخدام برنامج تشغيل NAT خاص ، والذي يتم تضمينه في حزمة تسليم الحل المعني. يستمع إلى المنافذ المناسبة (80 لـ HTTP ، و 21 لـ FTP ، وما إلى ذلك) ، ويكشف الطلبات الواردة ويعيد توجيهها إلى خادم وكيل ، حيث يتم إرسالها مرة أخرى. يعتبر هذا الحل أكثر نجاحًا بمعنى أنه لم تعد هناك حاجة إلى تكوين البرامج على الأجهزة العميلة. الشيء الوحيد المطلوب هو تحديد عنوان IP الخاص ببوابة الإنترنت في اتصال الشبكة لجميع محطات العمل كبوابة افتراضية.

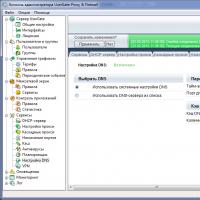

الخطوة التالية هي تكوين إعادة توجيه DNS. ويمكن أن يتم ذلك بطريقتين. أسهلها هو تمكين ما يسمى بإعادة توجيه DNS. عند استخدامه ، يتم إعادة توجيه طلبات DNS الواردة إلى بوابة الإنترنت من العملاء إلى الخوادم المحددة (يمكنك استخدام إما خادم DNS من معلمات اتصال الشبكة ، أو أي خوادم DNS عشوائية).

الخيار الثاني هو إنشاء قاعدة NAT التي ستقبل الطلبات على المنفذ 53rd (القياسي لـ DNS) وإعادة توجيهها إلى الشبكة الخارجية. ومع ذلك ، في هذه الحالة ، سيتعين عليك إما تسجيل خوادم DNS يدويًا في إعدادات اتصال الشبكة على جميع أجهزة الكمبيوتر ، أو تكوين إرسال استعلامات DNS من خلال بوابة الإنترنت من خادم وحدة تحكم المجال.

إدارةالمستخدم

بعد الانتهاء من الإعداد الأساسي ، يمكنك متابعة العمل مع المستخدمين. يجب أن تبدأ بإنشاء مجموعات سيتم دمج الحسابات فيها لاحقًا. لما هذا؟ أولاً ، للتكامل اللاحق مع Active Directory. وثانيًا ، يمكن تعيين قواعد للمجموعات (سنتحدث عنها لاحقًا) ، وبالتالي التحكم في الوصول إلى عدد كبير من المستخدمين في وقت واحد.

الخطوة التالية هي إضافة مستخدمين إلى النظام. يمكن القيام بذلك بثلاث طرق مختلفة. أولها ، الإنشاء اليدوي لكل حساب ، ولأسباب واضحة لا نفكر فيه حتى. هذا الخيار مناسب فقط للشبكات الصغيرة مع عدد قليل من المستخدمين. الطريقة الثانية هي فحص شبكة الشركة بطلبات ARP ، والتي خلالها يحدد النظام نفسه قائمة الحسابات المحتملة. ومع ذلك ، نختار الخيار الثالث ، وهو الخيار الأمثل من وجهة نظر البساطة وسهولة الإدارة - التكامل مع Active Directory. يتم تنفيذه على أساس المجموعات التي تم إنشاؤها مسبقًا. أولاً ، تحتاج إلى ملء معلمات التكامل العامة: تحديد المجال وعنوان وحدة التحكم الخاصة به واسم المستخدم وكلمة المرور الخاصة بالمستخدم مع حقوق الوصول اللازمة إليه ، فضلاً عن الفاصل الزمني للمزامنة. بعد ذلك ، يجب تعيين مجموعة واحدة أو عدة مجموعات من Active Directory لكل مجموعة تم إنشاؤها في برنامج UserGate. بالمعنى الدقيق للكلمة ، الإعداد ينتهي عند هذا الحد. بعد حفظ جميع المعلمات ، سيتم إجراء المزامنة تلقائيًا.

بشكل افتراضي ، سيستخدم المستخدمون الذين تم إنشاؤهم أثناء التفويض ترخيص NTLM ، أي التفويض عن طريق تسجيل الدخول إلى المجال. يعد هذا خيارًا مناسبًا للغاية ، نظرًا لأن القواعد ونظام محاسبة المرور سيعمل بغض النظر عن الكمبيوتر الذي يجلس عليه المستخدم حاليًا.

ومع ذلك ، لاستخدام طريقة التفويض هذه ، يلزم وجود برامج إضافية - عميل خاص. يعمل هذا البرنامج على مستوى Winsock ويرسل معلمات تفويض المستخدم إلى بوابة الإنترنت. يتم تضمين مجموعة التوزيع الخاصة به في حزمة UserGate Proxy & Firewall. يمكنك تثبيت العميل بسرعة على جميع محطات العمل باستخدام سياسات مجموعة Windows.

بالمناسبة ، يعتبر ترخيص NTLM بعيدًا عن الطريقة الوحيدة لتفويض موظفي الشركة للعمل على الإنترنت. على سبيل المثال ، إذا مارست المؤسسة ارتباطًا صارمًا للعاملين بمحطات العمل ، فيمكنك استخدام عنوان IP أو عنوان MAC أو كليهما لتحديد المستخدمين. باستخدام نفس الأساليب ، يمكنك تنظيم الوصول إلى الشبكة العالمية للخوادم المختلفة.

تحكم المستخدم

تتمثل إحدى المزايا المهمة لـ UGPF في إمكانات التحكم الواسعة في المستخدم. يتم تنفيذها باستخدام نظام قواعد مراقبة حركة المرور. مبدأ عملها بسيط للغاية. يقوم المسؤول (أو أي شخص مسؤول آخر) بإنشاء مجموعة من القواعد ، يمثل كل منها واحدًا أو أكثر من شروط التشغيل والإجراء الواجب اتخاذه. يتم تعيين هذه القواعد للمستخدمين الفرديين أو لمجموعاتهم بالكامل وتسمح بالتحكم التلقائي في عملهم على الإنترنت. في المجموع ، تم تنفيذ أربعة إجراءات ممكنة. الأول هو إغلاق الاتصال. فهو يسمح ، على سبيل المثال ، بحظر تنزيل ملفات معينة ، ومنع الزيارات إلى المواقع غير المرغوب فيها ، والمزيد. الخطوة الثانية هي تغيير التعريفة. يتم استخدامه في نظام الفوترة ، والذي يتم دمجه في المنتج المعني (لا نعتبره ، نظرًا لأنه غير مناسب بشكل خاص لشبكات الشركات). تسمح لك الخطوة التالية بتعطيل حساب حركة المرور المتلقاة ضمن هذا الاتصال. في هذه الحالة ، لا تؤخذ المعلومات المرسلة بعين الاعتبار عند حساب الاستهلاك اليومي والأسبوعي والشهري. وأخيرًا ، يتمثل الإجراء الأخير في تقييد السرعة بالقيمة المحددة. من الملائم جدًا استخدامه لمنع "انسداد" القناة عند تنزيل ملفات كبيرة ومهام أخرى مماثلة.

هناك شروط أكثر بكثير في قواعد التحكم في حركة المرور - حوالي عشرة. بعضها بسيط نسبيًا ، مثل الحجم الأقصى للملف. سيتم تشغيل هذه القاعدة عندما يحاول المستخدمون تحميل ملف أكبر من الحجم المحدد. شروط أخرى محددة زمنيا. على وجه الخصوص ، من بينها يمكنك ملاحظة الجدول الزمني (الذي يتم تشغيله حسب الوقت وأيام الأسبوع) والعطلات (التي يتم تشغيلها في الأيام المحددة).

ومع ذلك ، فإن الأكثر إثارة للاهتمام هي المصطلحات المتعلقة بالمواقع والمحتوى. على وجه الخصوص ، يمكن استخدامها لحظر أو تعيين إجراءات أخرى على أنواع معينة من المحتوى (على سبيل المثال ، الفيديو ، الصوت ، الملفات القابلة للتنفيذ ، النصوص ، الصور ، إلخ.) ، مشاريع ويب معينة أو فئاتها بالكامل (لهذا الغرض ، Entensys يتم استخدام تقنية تصفية عناوين URL ، انظر الشريط الجانبي).

من الجدير بالذكر أن قاعدة واحدة يمكن أن تحتوي على عدة شروط في وقت واحد. في هذه الحالة ، يمكن للمسؤول أن يشير في هذه الحالة سيتم تنفيذه - إذا تم استيفاء جميع الشروط أو أي واحد منها. يتيح لك ذلك إنشاء سياسة مرنة للغاية لاستخدام الإنترنت من قبل موظفي الشركة ، مع مراعاة عدد كبير من جميع أنواع الفروق الدقيقة.

تكوين جدار الحماية

يعد جدار الحماية جزءًا لا يتجزأ من برنامج تشغيل UserGate NAT ، وهو يستخدم لحل المهام المختلفة المتعلقة بمعالجة حركة مرور الشبكة. للتكوين ، يتم استخدام قواعد خاصة ، والتي يمكن أن تكون من ثلاثة أنواع: ترجمة عنوان الشبكة والتوجيه وجدار الحماية. يمكن أن يكون هناك أي عدد من القواعد في النظام. في هذه الحالة ، يتم تطبيقها بالترتيب الذي تم إدراجه في القائمة العامة. لذلك ، إذا كانت حركة المرور الواردة تتطابق مع عدة قواعد ، فستتم معالجتها بواسطة القاعدة الموجودة فوق القواعد الأخرى.

تتميز كل قاعدة بثلاث معايير رئيسية. الأول هو مصدر حركة المرور. يمكن أن يكون مضيفًا واحدًا أو أكثر أو واجهة WAN أو LAN لبوابة الإنترنت. المعلمة الثانية هي الغرض من المعلومات. هنا يمكن تحديد واجهة LAN أو WAN أو اتصال الطلب الهاتفي. السمة الرئيسية الأخيرة للقاعدة هي واحدة أو أكثر من الخدمات التي تنطبق عليها. تعني الخدمة في UserGate Proxy & Firewall زوجًا من عائلة بروتوكولات (TCP و UDP و ICMP وبروتوكول عشوائي) ومنفذ شبكة (أو مجموعة من منافذ الشبكة). بشكل افتراضي ، يحتوي النظام بالفعل على مجموعة رائعة من الخدمات المثبتة مسبقًا ، بدءًا من المشتركة (HTTP و HTTPs و DNS و ICQ) إلى محددة (WebMoney و RAdmin والعديد من الألعاب عبر الإنترنت وما إلى ذلك). ومع ذلك ، إذا لزم الأمر ، يمكن للمسؤول إنشاء خدماته الخاصة ، على سبيل المثال ، وصف العمل مع البنك عبر الإنترنت.

أيضًا ، لكل قاعدة إجراء يتم تنفيذه مع الزيارات المطابقة للشروط. لا يوجد سوى اثنين منهم: السماح أو الرفض. في الحالة الأولى ، تتدفق حركة المرور بحرية على طول المسار المحدد ، وفي الحالة الثانية ، يتم حظرها.

تستخدم قواعد ترجمة عنوان الشبكة تقنية NAT. بمساعدتهم ، يمكنك تكوين الوصول إلى الإنترنت لمحطات العمل ذات العناوين المحلية. للقيام بذلك ، قم بإنشاء قاعدة تحدد واجهة LAN كمصدر وواجهة WAN كمستودع. يتم تطبيق قواعد التوجيه في حالة استخدام الحل المعني كموجه بين شبكتين محليتين (يتم تنفيذ هذه الميزة). في هذه الحالة ، يمكن تكوين التوجيه لحركة مرور شفافة ثنائية الاتجاه.

تُستخدم قواعد جدار الحماية لمعالجة حركة المرور التي لا تنتقل إلى الخادم الوكيل ، ولكن تنتقل مباشرةً إلى بوابة الإنترنت. بعد التثبيت مباشرة ، يوجد لدى النظام قاعدة واحدة تسمح لجميع حزم الشبكة. بشكل أساسي ، إذا لم يتم استخدام بوابة الإنترنت التي تم إنشاؤها كمحطة عمل ، فيمكن تغيير إجراء القاعدة من "السماح" إلى "الرفض". في هذه الحالة ، سيتم حظر أي نشاط للشبكة على الكمبيوتر ، باستثناء عبور حزم NAT المنقولة من الشبكة المحلية إلى الإنترنت والعكس صحيح.

تسمح قواعد جدار الحماية بنشر أي خدمات محلية على الشبكة العالمية: خوادم الويب وخوادم FTP وخوادم البريد وما إلى ذلك. في الوقت نفسه ، يتمتع المستخدمون عن بُعد بفرصة الاتصال بهم عبر الإنترنت. ضع في اعتبارك نشر خادم FTP للشركات كمثال. للقيام بذلك ، يجب على المسؤول إنشاء قاعدة يتم فيها تحديد "أي" كمصدر ، وتحديد واجهة WAN المرغوبة كوجهة ، و FTP كخدمة. بعد ذلك ، حدد الإجراء "Allow" ، وقم بتمكين بث حركة المرور وفي حقل "Destination address" ، حدد عنوان IP لخادم FTP المحلي ومنفذ الشبكة الخاص به.

بعد هذا التكوين ، ستتم إعادة توجيه جميع الاتصالات الواردة إلى بطاقات الشبكة الخاصة ببوابة الإنترنت على المنفذ 21 تلقائيًا إلى خادم FTP. بالمناسبة ، أثناء عملية الإعداد ، يمكنك اختيار ليس فقط "أصلية" ، ولكن أيضًا أي خدمة أخرى (أو إنشاء الخدمة الخاصة بك). في هذه الحالة ، سيتعين على المستخدمين الخارجيين الاتصال ليس بمنفذ 21 ، ولكن بمنفذ مختلف. هذا النهج مناسب للغاية عندما يكون هناك خدمتان أو أكثر من نفس النوع في نظام المعلومات. على سبيل المثال ، يمكنك تنظيم الوصول الخارجي إلى بوابة الشركة عبر منفذ HTTP القياسي 80 ، والوصول إلى إحصائيات الويب UserGate عبر المنفذ 81.

يتم تكوين الوصول الخارجي إلى خادم البريد الداخلي بنفس الطريقة.

من السمات المميزة الهامة لجدار الحماية المطبق نظام منع التطفل. إنه يعمل تلقائيًا بالكامل ، ويكتشف ، بناءً على التوقيعات والأساليب الاستدلالية ، المحاولات غير المصرح بها وتسويتها عن طريق منع تدفقات حركة المرور غير المرغوب فيها أو إسقاط الاتصالات الخطرة.

تلخيص لما سبق

في هذا الاستعراض ، درسنا بشيء من التفصيل تنظيم الوصول المشترك لموظفي الشركة إلى الإنترنت. في الظروف الحديثة ، ليست هذه هي العملية الأسهل ، حيث يجب مراعاة عدد كبير من الفروق الدقيقة المختلفة. علاوة على ذلك ، تعتبر الجوانب الفنية والتنظيمية مهمة ، لا سيما التحكم في إجراءات المستخدم.

اليوم ، ربما تكون إدارة جميع الشركات قد قدرت بالفعل الفرص التي يوفرها الإنترنت لممارسة الأعمال التجارية. هذا ، بالطبع ، لا يتعلق بالمتاجر عبر الإنترنت والتجارة الإلكترونية ، والتي ، بغض النظر عن ما قد يقوله المرء ، هي اليوم أدوات تسويقية أكثر من كونها طريقة حقيقية لزيادة معدل دوران السلع أو الخدمات. تعد الشبكة العالمية بيئة معلومات ممتازة ومصدرًا لا ينضب تقريبًا لمجموعة متنوعة من البيانات. بالإضافة إلى ذلك ، فإنه يوفر اتصالاً سريعًا ورخيصًا مع كل من عملاء وشركاء الشركة. لا يمكن استبعاد فرص التسويق عبر الإنترنت. وبالتالي ، اتضح أن الشبكة العالمية ، بشكل عام ، يمكن اعتبارها أداة عمل متعددة الوظائف يمكن أن تزيد من كفاءة موظفي الشركة الذين يؤدون واجباتهم.

ومع ذلك ، تحتاج أولاً إلى تزويد هؤلاء الموظفين بإمكانية الوصول إلى الإنترنت. مجرد توصيل جهاز كمبيوتر واحد بالشبكة العالمية ليس مشكلة اليوم. هناك طرق عديدة للقيام بذلك. هناك أيضًا العديد من الشركات التي تقدم حلاً عمليًا لهذه المشكلة. لكن من غير المحتمل أن يكون الإنترنت على جهاز كمبيوتر واحد قادرًا على تحقيق فائدة ملحوظة للشركة. يجب أن يكون لكل موظف إمكانية الوصول إلى الويب من مكان عمله. وهنا لا يمكننا الاستغناء عن البرامج الخاصة ، ما يسمى بالخادم الوكيل. من حيث المبدأ ، تسمح لك إمكانيات أنظمة تشغيل عائلة Windows بإجراء أي اتصال مشترك بالإنترنت. في هذه الحالة ، ستتمكن أجهزة الكمبيوتر الأخرى من الشبكة المحلية من الوصول إليها. ومع ذلك ، لا ينبغي أن يؤخذ هذا القرار على محمل الجد. الحقيقة هي أنه عند اختيارك للشبكة ، عليك أن تنسى التحكم في استخدام الشبكة العالمية من قبل موظفي الشركة. أي ، يمكن لأي شخص من أي كمبيوتر شركة الوصول إلى الإنترنت والقيام بكل ما يريد. وما يهدده هذا ، على الأرجح ، لا يحتاج إلى شرح لأي شخص.

وبالتالي ، فإن الطريقة الوحيدة المقبولة للشركة لتنظيم اتصال جميع أجهزة الكمبيوتر المضمنة في الشبكة المحلية للشركة هي خادم وكيل. هناك العديد من برامج هذه الفئة في السوق اليوم. لكننا سنتحدث فقط عن تطور واحد. يطلق عليه UserGate وقد تم إنشاؤه بواسطة متخصصي eSafeLine. الميزات الرئيسية لهذا البرنامج هي وظائف واسعة وواجهة لغة روسية مريحة للغاية. بالإضافة إلى ذلك ، تجدر الإشارة إلى أنه يتطور باستمرار. في الآونة الأخيرة ، تم تقديم إصدار رابع جديد من هذا المنتج للجمهور.

لذلك برنامج UserGate. يتكون منتج البرنامج هذا من عدة وحدات منفصلة. الأول هو الخادم نفسه. يجب تثبيته على جهاز كمبيوتر متصل مباشرة بالإنترنت (بوابة الإنترنت). إنه الخادم الذي ينفذ وصول المستخدم إلى الشبكة العالمية ، ويحسب حركة المرور المستخدمة ، ويحافظ على إحصاءات العمل ، وما إلى ذلك. الوحدة النمطية الثانية مخصصة لإدارة النظام. بمساعدته ، يقوم الموظف المسؤول بتنفيذ جميع إعدادات الخادم الوكيل. الميزة الرئيسية لبرنامج UserGate في هذا الصدد هي أن وحدة الإدارة لا يجب أن تكون موجودة على بوابة الإنترنت. وبالتالي ، فإننا نتحدث عن التحكم عن بعد في الخادم الوكيل. هذا جيد جدًا ، حيث يحصل مسؤول النظام على القدرة على التحكم في الوصول إلى الإنترنت مباشرة من مكان عمله.

بالإضافة إلى ذلك ، يتضمن برنامج UserGate وحدتي برامج منفصلتين. الأول مطلوب للعرض المريح لإحصاءات استخدام الإنترنت وبناء التقارير على أساسه ، والثاني - لترخيص المستخدم في بعض الحالات. يتم دمج هذا النهج تمامًا مع الواجهة البديهية باللغة الروسية لجميع الوحدات. كل هذا معًا يتيح لك بسرعة ودون أي مشاكل إعداد وصول مشترك إلى الشبكة العالمية في أي مكتب.

لكن دعنا ننتقل إلى تحليل وظائف خادم وكيل UserGate. يجب أن تبدأ بحقيقة أن هذا البرنامج ينفذ على الفور طريقتين مختلفتين لإعداد DNS (ربما تكون المهمة الأكثر أهمية عند تنفيذ الوصول المشترك). الأول هو NAT (ترجمة عنوان الشبكة). يوفر حسابًا دقيقًا للغاية لحركة المرور المستهلكة ويسمح للمستخدمين باستخدام أي بروتوكول يسمح به المسؤول. ومع ذلك ، تجدر الإشارة إلى أن بعض تطبيقات الشبكة في هذه الحالة لن تعمل بشكل صحيح. الخيار الثاني هو إعادة توجيه DNS. يحتوي على المزيد من القيود مقارنةً بـ NAT ، ولكن يمكن استخدامه على أجهزة الكمبيوتر ذات العائلات العاملة القديمة (Windows 95 و 98 و NT).

يتم تكوين أذونات الإنترنت باستخدام المصطلحين "مستخدم" و "مجموعة مستخدمين". علاوة على ذلك ، من المثير للاهتمام ، في خادم وكيل UserGate ، أن المستخدم ليس بالضرورة شخصًا. يمكن أن يلعب دوره بواسطة الكمبيوتر. هذا هو ، في الحالة الأولى ، يُسمح بالوصول إلى الإنترنت لبعض الموظفين ، وفي الحالة الثانية - لجميع الأشخاص الذين يجلسون على نوع ما من أجهزة الكمبيوتر. بطبيعة الحال ، في هذه الحالة ، يتم استخدام طرق مختلفة لترخيص المستخدم. عندما يتعلق الأمر بأجهزة الكمبيوتر ، يمكن التعرف عليها من خلال عنوان IP الخاص بها ، ومجموعة من عناوين IP و MAC ، ومجموعة من عناوين IP. لتفويض الموظفين ، يمكن استخدام أزواج خاصة من اسم المستخدم / كلمة المرور وبيانات من Active Directory واسم وكلمة مرور يتطابقان مع معلومات ترخيص Windows وما إلى ذلك. ولتسهيل الأمر ، يمكن دمج المستخدمين في مجموعات. يتيح لك هذا الأسلوب إدارة الوصول على الفور لجميع الموظفين الذين لديهم نفس الحقوق (في نفس المناصب) ، بدلاً من تكوين كل حساب على حدة.

يحتوي خادم وكيل UserGate أيضًا على نظام الفوترة الخاص به. يمكن للمسؤول تعيين أي عدد من التعريفات التي تصف مقدار تكلفة وحدة واحدة من حركة المرور الواردة أو الصادرة أو تكاليف وقت الاتصال. يتيح لك ذلك الاحتفاظ بسجلات دقيقة لجميع نفقات الإنترنت مع الإشارة إلى المستخدمين. أي أن إدارة الشركة ستعرف دائمًا من أنفق المبلغ. بالمناسبة ، يمكن أن تعتمد التعريفات على الوقت الحالي ، مما يسمح لك بإعادة إنتاج سياسة تسعير المزود بالضبط.

يسمح لك خادم وكيل UserGate بتنفيذ أي سياسة وصول إلى الإنترنت للشركة ، بغض النظر عن مدى تعقيدها. لهذا ، يتم استخدام القواعد المزعومة. بمساعدتهم ، يمكن للمسؤول وضع حدود للمستخدمين حسب وقت العمل ، وكمية حركة المرور المرسلة أو المستلمة يوميًا أو شهرًا ، ومقدار الوقت المستخدم في اليوم أو الشهر ، وما إلى ذلك. إذا تم تجاوز هذه الحدود ، فيمكنك الوصول إلى سيتم حظر WAN تلقائيًا. بالإضافة إلى ذلك ، بمساعدة القواعد ، يمكنك فرض قيود على سرعة وصول المستخدمين الفرديين أو مجموعاتهم بأكملها.

مثال آخر على استخدام القواعد هو القيود المفروضة على الوصول إلى عناوين IP معينة أو نطاقاتها ، إلى أسماء نطاقات كاملة أو عناوين تحتوي على سلاسل معينة ، وما إلى ذلك ، وهذا يعني ، في الواقع ، أننا نتحدث عن تصفية المواقع التي يمكنك من خلالها استبعاد زيارات الموظفين من مشاريع الويب غير المرغوب فيها. لكن ، بالطبع ، هذه ليست كلها أمثلة على تطبيق القواعد. بمساعدتهم ، يمكنك ، على سبيل المثال ، تنفيذ تبديل التعريفة اعتمادًا على الموقع الذي تم تحميله حاليًا (من الضروري مراعاة حركة المرور التفضيلية الموجودة مع بعض المزودين) ، وإعداد قطع لافتات إعلانية ، وما إلى ذلك.

بالمناسبة ، قلنا بالفعل أن خادم وكيل برنامج UserGate يحتوي على وحدة منفصلة للعمل مع الإحصائيات. من خلال مساعدته ، يمكن للمسؤول عرض حركة المرور المستهلكة في أي وقت (الإجمالي ، لكل مستخدم ، لمجموعات المستخدمين ، للمواقع ، لعناوين IP للخادم ، إلخ). وكل هذا يتم بسرعة كبيرة بمساعدة نظام تصفية مناسب. بالإضافة إلى ذلك ، تقوم هذه الوحدة بتنفيذ منشئ التقارير ، والذي يمكن للمسؤول من خلاله إعداد أي تقرير وتصديره إلى تنسيق MS Excel.

هناك حل مثير للاهتمام للمطورين وهو دمج وحدة مكافحة الفيروسات في جدار الحماية ، والتي تتحكم في كل حركة المرور الواردة والصادرة. علاوة على ذلك ، لم يعيدوا اختراع العجلة ، لكنهم دمجوا تطوير Kaspersky Lab. يضمن هذا الحل ، أولاً ، حماية موثوقة بحق ضد جميع البرامج الضارة ، وثانيًا ، التحديث المنتظم لقواعد بيانات التوقيع. ميزة أخرى مهمة من حيث أمن المعلومات هي جدار الحماية المدمج. ولذا تم إنشاؤه بواسطة مطوري برنامج UserGate بأنفسهم. لسوء الحظ ، تجدر الإشارة إلى أن جدار الحماية المدمج في الخادم الوكيل يختلف تمامًا في إمكانياته عن المنتجات الرائدة في هذا المجال. في الواقع ، نحن نتحدث عن وحدة تقوم بحجب بسيط لحركة المرور عبر المنافذ والبروتوكولات المحددة من قبل المسؤول من وإلى أجهزة الكمبيوتر ذات عناوين IP المحددة. لا يحتوي على وضع إخفاء أو بعض الوظائف الأخرى ، بشكل عام ، المطلوبة لجدران الحماية.

لسوء الحظ ، لا يمكن أن تتضمن مقالة واحدة تحليلاً مفصلاً لجميع وظائف خادم وكيل برنامج UserGate. لذلك ، دعنا على الأقل نسرد فقط أكثر الأشياء إثارة للاهتمام التي لم يتم تضمينها في مراجعتنا. أولاً ، يخزن الملفات التي تم تنزيلها من الإنترنت مؤقتًا ، مما يتيح لك توفير المال حقًا على خدمات الموفر. ثانيًا ، تجدر الإشارة إلى وظيفة تعيين المنفذ ، والتي تتيح لك ربط أي منفذ محدد لإحدى واجهات Ethernet المحلية بالمنفذ المطلوب للمضيف البعيد (هذه الوظيفة ضرورية لتشغيل تطبيقات الشبكة: أنظمة العميل البنكي ، ألعاب متنوعة ، إلخ) ... بالإضافة إلى ذلك ، يقوم خادم وكيل UserGate بتنفيذ ميزات مثل الوصول إلى موارد الشركة الداخلية ، وجدولة المهام ، والاتصال بتسلسل الوكيل ، ومراقبة حركة المرور وعناوين IP للمستخدمين النشطين ، وتسجيلات الدخول الخاصة بهم ، وعناوين URL التي تمت زيارتها في الوقت الفعلي ، وغير ذلك الكثير.

حسنًا ، حان الوقت الآن للتقييم. أعزائي القراء ، لقد قمنا بتحليل خادم وكيل UserGate بشيء من التفصيل ، والذي يمكنك من خلاله تنظيم الوصول العام إلى الإنترنت في أي مكتب. وكنا مقتنعين بأن هذا التطوير يجمع بين البساطة وسهولة التخصيص والاستخدام مع مجموعة واسعة جدًا من الوظائف. كل هذا يجعل أحدث إصدار من برنامج UserGate منتجًا جذابًا للغاية.

ملحوظة:تم تحرير هذه المقالة وتحديثها بالبيانات ذات الصلة والروابط الإضافية.

وكيل UserGate وجدار الحمايةهي بوابة إنترنت من فئة UTM (إدارة التهديدات الموحدة) التي تسمح لك بتوفير والتحكم في الوصول العام للموظفين إلى موارد الإنترنت ، وتصفية المواقع الخبيثة والخطيرة وغير المرغوب فيها ، وحماية شبكة الشركة من التدخلات والهجمات الخارجية ، وإنشاء شبكات افتراضية وتنظيم VPN آمن - الوصول إلى موارد الشبكة من الخارج ، وكذلك التحكم في النطاق الترددي وتطبيقات الإنترنت.

يعد المنتج بديلاً فعالاً للبرامج والأجهزة باهظة الثمن ، وهو مخصص للاستخدام في الشركات الصغيرة والمتوسطة ، والوكالات الحكومية ، والمؤسسات الكبيرة التي لها هيكل فرعي.

يمكنك العثور على جميع المعلومات الإضافية حول المنتج.

يحتوي البرنامج على وحدات مدفوعة إضافية:

- برنامج مكافحة الفيروسات كاسبيرسكي

- مضاد فيروسات الباندا

- أفيرا أنتي فيروس

- تصفية URL Entensys

يتم ترخيص كل وحدة لمدة عام تقويمي واحد. يمكنك اختبار عمل جميع الوحدات في مفتاح تجريبي ، والذي يمكن توفيره لمدة تتراوح من 1 إلى 3 أشهر لعدد غير محدود من المستخدمين.

يمكنك قراءة المزيد عن قواعد الترخيص.

لجميع الاستفسارات المتعلقة بشراء حلول Entensys ، يرجى الاتصال بـ: [البريد الإلكتروني محمي]أو عن طريق الاتصال بالخط المجاني: 4032-500-800-8.

متطلبات النظام

لتنظيم بوابة ، تحتاج إلى جهاز كمبيوتر أو خادم يجب أن يفي بمتطلبات النظام التالية:

- تردد وحدة المعالجة المركزية: من 1.2 جيجا هرتز

- حجم ذاكرة الوصول العشوائي: من 1024 جيجابايت

- سعة القرص الصلب: من 80 جيجا بايت

- عدد محولات الشبكة: 2 أو أكثر

كلما زاد عدد المستخدمين (بالنسبة إلى 75 مستخدمًا) ، يجب أن تكون خصائص الخادم أكثر.

نوصي بتثبيت منتجنا على جهاز كمبيوتر بنظام تشغيل خادم "نظيف" ، ونظام التشغيل الموصى به هو Windows 2008/2012.

نحن لا نضمن التشغيل الصحيح لبرنامج UserGate Proxy والجدار الناري و / أو التعاون مع خدمات الجهات الخارجية و لا تنصح بمشاركتهمع الخدمات على البوابة ، والتي تؤدي الأدوار التالية:

- هو وحدة تحكم المجال

- هو برنامج Hypervisor آلة افتراضية

- هو خادم المحطة

- يعمل كخادم DBMS / DNS / HTTP عالي التحميل ، إلخ.

- يعمل كخادم SIP

- ينفذ خدمات أو خدمات بالغة الأهمية لعمليات الأعمال

- كل ما ورداعلاه

قد يتعارض UserGate Proxy & Firewall حاليًا مع أنواع البرامج التالية:

- كل ذلك بدون استثناء الحفلة الثالثةحلول جدار الحماية / جدار الحماية

- منتجات BitDefender Antivirus

- وحدات مكافحة الفيروسات التي تؤدي وظيفة جدار الحماية أو "مكافحة القرصنة" لمعظم منتجات مكافحة الفيروسات. يوصى بتعطيل هذه الوحدات

- وحدات مكافحة الفيروسات التي تفحص البيانات المرسلة عبر بروتوكولات HTTP / SMTP / POP3 ، وقد يتسبب ذلك في تأخير أثناء العمل النشط من خلال وكيل

- منتجات برامج الجهات الخارجية القادرة على اعتراض البيانات من محولات الشبكة - "عدادات السرعة" و "المشكلون" وما إلى ذلك.

- الدور النشط لـ Windows Server "التوجيه والوصول البعيد" في وضع NAT / Internet Connection Sharing (ICS)

انتباه!أثناء التثبيت ، يوصى بتعطيل دعم IPv6 على البوابة ، بشرط عدم استخدام التطبيقات التي تستخدم IPv6. لا يدعم التطبيق الحالي لـ UserGate Proxy & Firewall بروتوكول IPv6 ، وبالتالي لا يتم تنفيذ تصفية هذا البروتوكول. وبالتالي ، يمكن الوصول إلى المضيف من الخارج عبر IPv6 حتى إذا تم تنشيط قواعد رفض جدار الحماية.

إذا تم تكوينه بشكل صحيح ، فإن UserGate Proxy & Firewall متوافقان مع الخدمات والخدمات التالية:

أدوار Microsoft Windows Server:

- خادم DNS

- خادم DHCP

- ملقم الطباعة

- خادم الملفات (SMB)

- خادم التطبيقات

- خادم WSUS

- قاعدة بيانات للانترنت

- خادم WINS

- خادم VPN

ومع منتجات الطرف الثالث:

- خوادم FTP / SFTP

- خوادم المراسلة - IRC / XMPP

عند تثبيت UserGate Proxy & Firewall ، تأكد من أن برنامج الجهة الخارجية لا يستخدم المنفذ أو المنافذ التي يمكن أن يستخدمها UserGate Proxy & Firewall. بشكل افتراضي ، يستخدم برنامج UserGate المنافذ التالية:

- 25 - بروكسي SMTP

- 80 - وكيل HTTP شفاف

- 110 - بروكسي POP3

- 2345 - وحدة تحكم مسؤول برنامج UserGate

- 5455 - خادم UserGate VPN

- 5456 - عميل ترخيص برنامج UserGate

- 5458 - إعادة توجيه DNS

- 8080 - وكيل HTTP

- 8081 - إحصائيات الويب برنامج UserGate

يمكن تغيير جميع المنافذ باستخدام UserGate Administrator Console.

تثبيت البرنامج واختيار قاعدة بيانات للعمل

وكيل UserGate ومعالج تكوين جدار الحماية

يتم وصف وصف أكثر تفصيلاً لتكوين قواعد NAT في هذه المقالة:

وكيل UserGate

بعد تثبيت برنامج UserGate Proxy & Firewall بالضرورةأعد تشغيل البوابة. بعد تسجيل الدخول إلى النظام ، يجب أن يتحول رمز وكيل UserGate إلى اللون الأخضر في شريط مهام Windows بجوار الساعة. إذا كانت الأيقونة باللون الرمادي ، فقد حدث خطأ أثناء عملية التثبيت ولم يتم بدء تشغيل خدمة خادم UserGate Proxy & Firewall ، في هذه الحالة ارجع إلى القسم المقابل من قاعدة معارف Entensys أو إلى الدعم الفني لـ Entensys.

يتم تكوين المنتج عبر وحدة تحكم إدارة UserGate Proxy & Firewall ، والتي يمكن استدعاؤها إما عن طريق النقر المزدوج على أيقونة وكيل UserGate أو عن طريق النقر فوق الاختصار من قائمة "ابدأ".

عند بدء تشغيل وحدة التحكم الإدارية ، فإن الخطوة الأولى هي تسجيل المنتج.

الاعدادات العامة

في قسم الإعدادات العامة لوحدة تحكم المسؤول ، قم بتعيين كلمة المرور لمستخدم المسؤول. الأهمية!لا تستخدم Unicode Specials أو أرقام PIN الخاصة بالمنتج ككلمة مرور للوصول إلى وحدة التحكم الإدارية.

وكيل UserGate وجدار الحماية له آلية دفاع هجوم، يمكنك أيضًا تنشيطه في قائمة "الإعدادات العامة". آلية الدفاع الهجومية هي آلية نشطة ، نوع من "الزر الأحمر" الذي يعمل على جميع الواجهات. يوصى باستخدام هذه الوظيفة في حالة هجمات DDoS أو الإصابة الجماعية بالبرامج الضارة (الفيروسات / الديدان / تطبيقات الروبوتات) لأجهزة الكمبيوتر داخل الشبكة المحلية. يمكن لآلية الحماية من الهجمات حظر المستخدمين الذين يستخدمون عملاء مشاركة الملفات - السيول ، والاتصال المباشر ، وبعض أنواع عملاء / خوادم VoIP التي تتبادل حركة المرور بنشاط. للحصول على عناوين IP لأجهزة الكمبيوتر المحظورة ، افتح الملف ProgramData \ Entensys \ Usergate6 \ logging \ fw.logأو المستندات والإعدادات \ جميع المستخدمين \ بيانات التطبيق \ Entensys \ Usergate6 \ logging \ fw.log.

انتباه!يوصى بتغيير المعلمات الموضحة أدناه فقط في حالة وجود عدد كبير من العملاء / متطلبات عالية لعرض النطاق الترددي للبوابة.

يحتوي هذا القسم أيضًا على الإعدادات التالية: "الحد الأقصى لعدد الاتصالات" - أقصى عدد لجميع الاتصالات عبر NAT ومن خلال وكيل UserGate وجدار الحماية.

"الحد الأقصى لعدد اتصالات NAT" - الحد الأقصى لعدد الاتصالات التي يمكن أن يمر بها وكيل UserGate وجدار الحماية عبر برنامج تشغيل NAT.

إذا كان عدد العملاء لا يزيد عن 200-300 ، فلا يوصى بتغيير إعدادات "الحد الأقصى لعدد الاتصالات" و "الحد الأقصى لعدد اتصالات NAT". يمكن أن تؤدي زيادة هذه المعلمات إلى حمل كبير على معدات البوابة ويوصى به فقط إذا تم تحسين الإعدادات لعدد كبير من العملاء.

واجهات

انتباه!قبل القيام بذلك ، تأكد من التحقق من إعدادات محولات الشبكة في Windows! يجب ألا تحتوي الواجهة المتصلة بالشبكة المحلية (LAN) على عنوان البوابة! ليس من الضروري تحديد خوادم DNS في إعدادات محول LAN ، يجب تعيين عنوان IP يدويًا ، ولا نوصي بالحصول عليه باستخدام DHCP.

يجب أن يحتوي عنوان IP لمحول LAN على عنوان IP خاص. يُسمح باستخدام عنوان IP من النطاقات التالية:

10.0.0.0 - 10.255.255.255 (بادئة 10/8) 172.16.0.0 - 172.31.255.255 (172.16 / 12 بادئة) 192.168.0.0 - 192.168.255.255 (192.168 / 16 بادئة)

تم وصف تخصيص عناوين الشبكة الخاصة في RFC 1918 .

سيؤدي استخدام نطاقات أخرى كعناوين للشبكة المحلية إلى حدوث أخطاء في تشغيل UserGate Proxy & Firewall.

يجب أن تحتوي الواجهة المتصلة بالإنترنت (WAN) على عنوان IP وقناع الشبكة وعنوان البوابة وعناوين خادم DNS.

لا يوصى باستخدام أكثر من ثلاثة خوادم DNS في إعدادات محول WAN ، فقد يؤدي ذلك إلى حدوث أخطاء في الشبكة. تحقق مسبقًا من قابلية تشغيل كل خادم DNS باستخدام الأمر nslookup في وحدة التحكم cmd.exe ، على سبيل المثال:

nslookup usergate.ru 8.8.8.8

حيث 8.8.8.8 هو عنوان خادم DNS. يجب أن تحتوي الاستجابة على عنوان IP للخادم المطلوب. إذا لم تكن هناك إجابة ، فهذا يعني أن خادم DNS غير صالح ، أو أن حركة مرور DNS محظورة.

من الضروري تحديد نوع الواجهات. يجب أن تكون الواجهة مع عنوان IP المتصل بالشبكة الداخلية من نوع LAN ؛ الواجهة المتصلة بالإنترنت - WAN.

إذا كان هناك العديد من واجهات WAN ، فأنت بحاجة إلى تحديد واجهة WAN الرئيسية التي ستنتقل من خلالها جميع حركة المرور عن طريق النقر بزر الماوس الأيمن عليها وتحديد "تعيين كاتصال أساسي". إذا كنت تخطط لاستخدام واجهة WAN أخرى كقناة احتياطية ، فإننا نوصي باستخدام "معالج التكوين".

انتباه!عند تكوين اتصال احتياطي ، يوصى بتعيين ليس اسم مضيف DNS ، ولكن عنوان IP لكي يقوم UserGate Proxy & Firewall باستقصائه بشكل دوري باستخدام طلبات icmp (ping) ، وفي حالة عدم وجود استجابة ، قم بتمكين اتصال النسخ الاحتياطي . تأكد من تشغيل خوادم DNS في إعدادات NIC في Windows.

المستخدمون والمجموعات

لكي يتمكن الكمبيوتر العميل من التصريح على البوابة والوصول إلى خدمات UserGate Proxy & Firewall و NAT ، تحتاج إلى إضافة مستخدمين. لتبسيط هذا الإجراء ، استخدم وظيفة الفحص - "Scan LAN". سيقوم UserGate Proxy & Firewall بفحص الشبكة المحلية تلقائيًا وتقديم قائمة بالمضيفين الذين يمكن إضافتهم إلى قائمة المستخدمين. بعد ذلك ، يمكنك إنشاء مجموعات وتضمين المستخدمين فيها.

إذا كان لديك وحدة تحكم مجال تم نشرها ، فيمكنك حينئذٍ تكوين مزامنة المجموعات مع المجموعات في Active Directory ، أو استيراد المستخدمين من Active Directory ، بدون مزامنة مستمرة مع Active Directory.

أنشئ مجموعة ستتم مزامنتها مع مجموعة أو مجموعات من AD ، وأدخل البيانات المطلوبة في قائمة "Synchronize with AD" ، وأعد تشغيل خدمة UserGate باستخدام وكيل UserGate. بعد 300 ثانية. يتم استيراد المستخدمين تلقائيًا إلى المجموعة. سيتعرض هؤلاء المستخدمون لطريقة الترخيص - م.

جدار الحماية

من أجل التشغيل الصحيح والآمن للبوابة ، يجب عليك ذلك بالضرورةتكوين جدار الحماية.

يوصى باستخدام الخوارزمية التالية لجدار الحماية: رفض كل حركة المرور ، ثم إضافة قواعد السماح في الاتجاهات الضرورية. للقيام بذلك ، يجب تبديل قاعدة # NONUSER # إلى وضع "الرفض" (سيؤدي هذا إلى رفض جميع حركات المرور المحلية على البوابة). بحرص!إذا قمت بتكوين UserGate Proxy & Firewall عن بعد ، فسيتبع ذلك فصل من الخادم. إذن فأنت بحاجة إلى إنشاء قواعد متساهلة.

نسمح لجميع حركات المرور المحلية ، على جميع المنافذ من البوابة إلى الشبكة المحلية ومن الشبكة المحلية إلى البوابة ، من خلال إنشاء قواعد بالمعلمات التالية:

المصدر - "LAN" ، الوجهة - "أي" ، الخدمات - أي: كامل ، الإجراء - "السماح"

المصدر - "أي" ، وجهة - "LAN" ، خدمات - أي: كامل ، إجراء - "سماح"

ثم نقوم بإنشاء قاعدة ستفتح الوصول إلى الإنترنت للبوابة:

المصدر - "WAN" ؛ الوجهة - "أي" ؛ الخدمات - أي: كامل ؛ الإجراء - "السماح"

إذا كنت بحاجة إلى السماح بالوصول للاتصالات الواردة على جميع المنافذ إلى البوابة ، فستبدو القاعدة كما يلي:

المصدر - "أي" ؛ الوجهة - "WAN" ؛ الخدمات - أي: كامل ؛ الإجراء - "السماح"

وإذا كنت بحاجة إلى البوابة لقبول الاتصالات الواردة ، على سبيل المثال ، فقط عبر RDP (TCP: 3389) ، ويمكن أن تتعرض لضغوط من الخارج ، فأنت بحاجة إلى إنشاء القاعدة التالية:

المصدر - "أي" ؛ الوجهة - "WAN" ؛ الخدمات - أي ICMP ، RDP ؛ الإجراء - "السماح"

في جميع الحالات الأخرى ، ولأسباب أمنية ، لن تحتاج إلى إنشاء قاعدة للاتصالات الواردة.

لمنح أجهزة الكمبيوتر العميلة الوصول إلى الإنترنت ، تحتاج إلى إنشاء قاعدة ترجمة عنوان الشبكة (NAT).

المصدر - "LAN" ؛ الوجهة - "WAN" ؛ الخدمات - أي: كامل ؛ العمل - "السماح" ؛ حدد المستخدمين أو المجموعات الذين تريد منحهم حق الوصول.

من الممكن تكوين قواعد جدار الحماية - السماح بما هو محظور صراحة والعكس صحيح ، وحظر ما هو مسموح به صراحة ، اعتمادًا على كيفية تكوين قاعدة # NON_USER # وسياسة شركتك. جميع القواعد لها الأولوية - تعمل القواعد بالترتيب من الأعلى إلى الأسفل.

يمكن عرض خيارات الإعدادات المختلفة وأمثلة لقواعد جدار الحماية.

اعدادات اخرى

علاوة على ذلك ، في قسم الخدمات - الوكيل ، يمكنك تمكين خوادم الوكيل الضرورية - HTTP ، FTP ، SMTP ، POP3 ، SOCKS. حدد الواجهات المطلوبة ، وسيكون تمكين خيار "الاستماع على كافة الواجهات" غير آمن. سيكون الوكيل في هذه الحالة متاحًا على واجهات LAN وعلى واجهات خارجية. يقوم وضع الوكيل "الشفاف" بتوجيه كل حركة المرور على المنفذ المحدد إلى منفذ الوكيل ، وفي هذه الحالة ، على أجهزة الكمبيوتر العميلة ، لا تحتاج إلى تحديد وكيل. يظل الوكيل متاحًا أيضًا على المنفذ المحدد في إعدادات الخادم الوكيل نفسه.

إذا تم تمكين وضع الوكيل الشفاف على الخادم (الخدمات - إعدادات الوكيل) ، يكفي تحديد خادم UserGate كبوابة رئيسية في إعدادات الشبكة على جهاز العميل. يمكن أيضًا تحديد خادم UserGate كخادم DNS ، وفي هذه الحالة يجب تمكينه.

إذا تم تعطيل الوضع الشفاف على الخادم ، فأنت بحاجة إلى تسجيل عنوان خادم UserGate ومنفذ الوكيل المقابل المحدد في الخدمات - إعدادات الوكيل في إعدادات اتصال المتصفح. يمكن الاطلاع على مثال لتكوين خادم UserGate لمثل هذه الحالة.

إذا كانت شبكتك تحتوي على خادم DNS تم تكوينه ، فيمكنك تحديده في إعدادات إعادة توجيه UserGate DNS وإعدادات محول UserGate WAN. في هذه الحالة ، في وضع NAT وفي وضع الوكيل ، سيتم توجيه جميع طلبات DNS إلى هذا الخادم.

من خلال توصيل الإنترنت في المكتب ، يريد كل رئيس معرفة ما يدفع مقابله. خاصة إذا كانت التعرفة ليست غير محدودة ، ولكن لحركة المرور. هناك عدة طرق لحل مشاكل التحكم في حركة المرور وتنظيم الوصول إلى الإنترنت في جميع أنحاء المؤسسة. سأخبرك عن تنفيذ خادم وكيل UserGate للحصول على الإحصائيات والتحكم في عرض النطاق الترددي للقناة باستخدام تجربتي كمثال.

![]()

يجب أن أقول على الفور أنني استخدمت خدمة UserGate (الإصدار 4.2.0.3459) ، ولكن أساليب تنظيم الوصول والتقنيات المستخدمة تستخدم أيضًا في خوادم بروكسي أخرى. لذا فإن الخطوات الموضحة هنا مناسبة بشكل عام لحلول البرامج الأخرى (على سبيل المثال ، Kerio Winroute Firewall أو وكلاء آخرين) ، مع وجود اختلافات طفيفة في تفاصيل تنفيذ واجهة التكوين.

سأصف مجموعة المهام أمامي: هناك شبكة من 20 جهازًا ، يوجد مودم ADSL في نفس الشبكة الفرعية (alnim 512/512 kbps). مطلوب تحديد السرعة القصوى للمستخدمين وتتبع حركة المرور. المهمة معقدة بعض الشيء بسبب حقيقة أن الوصول إلى إعدادات المودم مغلق من قبل الموفر (لا يمكن الوصول إلا من خلال الجهاز الطرفي ، لكن الموفر لديه كلمة المرور). صفحة الإحصائيات على موقع الويب الخاص بالموفر غير متوفرة (لا تسأل لماذا ، هناك إجابة واحدة فقط - مثل العلاقة مع الموفر في المؤسسة).

نقوم بتثبيت بوابة المستخدم وتفعيلها. لتنظيم الوصول إلى الشبكة ، سنستخدم NAT ( ترجمة عنوان الشبكة- "ترجمة عنوان الشبكة"). لكي تعمل التقنية ، من الضروري وجود بطاقتي شبكة على الجهاز حيث سنقوم بتثبيت خادم UserGate (الخدمة) (من الممكن أن تجعل NAT تعمل على بطاقة شبكة واحدة عن طريق تعيين عنوانين IP لها في شبكات فرعية مختلفة ).

وبالتالي، المرحلة الأولية من التكوين - تكوين برنامج تشغيل NAT(سائق من برنامج UserGate ، تم تثبيته أثناء التثبيت الرئيسي للخدمة). نحن يتطلب واجهتي شبكة(قراءة بطاقات الشبكة) على أجهزة الخادم ( بالنسبة لي لم تكن هذه فجوة ، منذ ذلك الحين لقد قمت بنشر برنامج UserGate على جهاز افتراضي. وهناك يمكنك عمل "العديد" من بطاقات الشبكة).

من الناحية المثالية ، المودم نفسه متصل ببطاقة شبكة واحدة، أ إلى الثانية - الشبكة بأكملهامن خلالها يمكنهم الوصول إلى الإنترنت. في حالتي ، يتم تثبيت المودم في غرف مختلفة مع خادم (آلة فعلية) ، وأنا كسول جدًا لنقل المعدات (وفي المستقبل القريب يلوح في الأفق تنظيم غرفة الخادم). لقد قمت بتوصيل كلا محولي الشبكة بنفس الشبكة (فعليًا) ، لكنني قمت بتكوينهما على شبكات فرعية مختلفة. نظرًا لأنني لم أتمكن من تغيير إعدادات المودم (تم رفض الوصول من قبل الموفر) ، فقد اضطررت إلى نقل جميع أجهزة الكمبيوتر إلى شبكة فرعية أخرى (لحسن الحظ ، يتم ذلك ببساطة عن طريق DHCP).

بطاقة الشبكة المتصلة بالمودم ( الإنترنت) نقوم بتكوينها كما كان من قبل (وفقًا للبيانات الواردة من المزود).

- نحن نسند ثابت عنوان IP(في حالتي هو 192.168.0.5) ؛

- قناع الشبكة الفرعية 255.255.255.0 - لم أتغير ، ولكن يمكن تهيئته بحيث يكون هناك جهازان فقط في الشبكة الفرعية للخادم الوكيل والمودم ؛

- بوابة - عنوان المودم 192.168.0.1

- عناوين خادم DNS للمزود ( مطلوب رئيسي وإضافي).

بطاقة الشبكة الثانيةمتصل بالشبكة الداخلية ( الشبكة الداخلية) ، على النحو التالي:

- ثابتة عنوان IP ، ولكن على شبكة فرعية مختلفة(لدي 192.168.1.5) ؛

- قناع وفقًا لإعدادات الشبكة (لدي 255.255.255.0) ؛

- بوابة لا تشير.

- في حقل عنوان خادم DNS أدخل عنوان خادم DNS الخاص بالمؤسسة(إذا كان هناك ، وإذا لم يكن كذلك ، فاتركه فارغًا).

ملاحظة: تأكد من تحديد استخدام مكون NAT من UserGate في إعدادات واجهة الشبكة.

بعد تكوين واجهات الشبكة قم بتشغيل خدمة UserGate نفسها(لا تنس تكوينها للعمل كخدمة لتبدأ تلقائيًا بحقوق النظام) و انتقل إلى وحدة الإدارة(يمكنك ذلك محليًا ، ولكن يمكنك أيضًا عن بُعد). ننتقل إلى "قواعد الشبكة" ونختار " معالج إعداد NAT"، سوف تحتاج إلى الإشارة إلى شبكتك الداخلية ( الشبكة الداخلية) والإنترنت ( إنترنت) محولات. إنترانت - محول متصل بالشبكة الداخلية. سيقوم المعالج بتكوين برنامج تشغيل NAT.

بعد ذلك بحاجة إلى فهم قواعد NAT، والتي من أجلها نذهب إلى "إعدادات الشبكة" - "NAT". لكل قاعدة عدة حقول وحالة (نشطة وغير نشطة). جوهر المجالات بسيط:

- الاسم - اسم القاعدة ، أوصي بإعطاء شيء ذي معنى(لا تحتاج إلى كتابة العناوين والمنافذ في هذا المجال ، ستكون هذه المعلومات متاحة في قائمة القواعد على أي حال) ؛

- واجهة جهاز الاستقبال لك واجهة الإنترانت(في حالتي 192.168.1.5) ؛

- واجهة المرسل لك واجهة الإنترنت(على نفس الشبكة الفرعية مع المودم ، في حالتي 192.168.0.5) ؛

- ميناء- حدد القدر الذي تنطبق عليه هذه القاعدة ( على سبيل المثال ، لمتصفح (HTTP) المنفذ 80 ، ولمنفذ استقبال البريد 110). يمكنك تحديد مجموعة من المنافذإذا كنت لا ترغب في العبث ، لكن لا يوصى بالقيام بذلك لمجموعة كاملة من المنافذ.

- البروتوكول - اختر أحد الخيارات من القائمة المنسدلة: TCP(عادة)، محدثأو ICMP(على سبيل المثال ، لأوامر ping أو tracert).

في البداية ، تحتوي قائمة القواعد بالفعل على القواعد الأكثر استخدامًا والضرورية لتشغيل البريد والبرامج المختلفة. لكنني استكملت القائمة القياسية بقواعدي الخاصة: للعمل مع طلبات DNS (بدون استخدام خيار إعادة التوجيه في برنامج UserGate) ، والعمل مع اتصالات SSL الآمنة ، والعمل مع عميل تورنت ، والعمل مع Radmin ، وما إلى ذلك. هذه لقطات من قائمة القواعد الخاصة بي. لا تزال القائمة صغيرة - لكنها تتوسع بمرور الوقت (مع ظهور الحاجة إلى العمل في ميناء جديد).

الخطوة التالية هي إعداد المستخدمين. في حالتي ، اخترت إذن من خلال عنوان IP وعنوان MAC... توجد خيارات ترخيص فقط من خلال عناوين IP وبيانات اعتماد Active Directory. يمكنك أيضًا استخدام ترخيص HTTP (في كل مرة يقوم فيها المستخدمون بإدخال كلمة المرور من خلال المتصفح أولاً). نقوم بإنشاء المستخدمين ومجموعات المستخدمينو تعيين لهم قواعد NAT المستخدمة(نحتاج إلى منح المستخدم إمكانية الوصول إلى الإنترنت إلى المتصفح - نقوم بتمكين قاعدة HTTP مع المنفذ 80 له ، ونحتاج إلى إعطاء ICQ - قاعدة ICQ مع 5190 بعد ذلك).

هذا الأخير ، في مرحلة التنفيذ ، قمت بتهيئة المستخدم للعمل من خلال وكيل. لهذا استخدمت خدمة DHCP. يتم نقل الإعدادات التالية إلى أجهزة العميل:

- عنوان IP ديناميكي من DHCP في نطاق شبكة الإنترانت الفرعية (في حالتي ، النطاق هو 192.168.1.30 -192.168.1.200. بالنسبة للأجهزة الضرورية ، قمت بإعداد حجز عنوان IP).

- قناع الشبكة الفرعية (255.255.255.0)

- Gateway - عنوان الجهاز مع UserGate في الشبكة المحلية (عنوان الإنترانت - 192.168.1.5)

- خوادم DNS - أقوم بنقل 3 عناوين. الأول هو عنوان خادم DNS الخاص بالشركة ، والثاني والثالث هما عناوين DNS الخاصة بالمزود. (يتم تكوين إعادة التوجيه إلى DNS الخاص بالمزود على DNS الخاص بالمؤسسة ، لذلك في حالة "سقوط" DNS المحلي ، سيتم حل أسماء الإنترنت على DNS الخاص بالمزود).

على هذا اكتمل الإعداد الأساسي... اليسار تحقق من قابلية التشغيل، لهذا على جهاز العميل تحتاجه (بعد تلقي الإعدادات من DHCP أو عن طريق إدخالها يدويًا ، وفقًا للتوصيات أعلاه) قم بتشغيل المتصفح وافتح أي صفحة على الشبكة... إذا لم يعمل شيء ما ، فتحقق من الموقف مرة أخرى:

- هل إعدادات محول شبكة العميل صحيحة؟ (هل يستجيب الجهاز المزود بخادم الوكيل؟)

- هل قام المستخدم / الكمبيوتر بتسجيل الدخول إلى الخادم الوكيل؟ (انظر طرق ترخيص برنامج UserGate)

- هل لدى المستخدم / المجموعة قواعد NAT المطلوبة للعمل؟ (لكي يعمل المتصفح ، تحتاج إلى قاعدة HTTP على الأقل لـ TCP على المنفذ 80).

- لم تنتهِ حدود حركة المستخدم أو المجموعة؟ (لم أدخل هذا في نفسي).

يمكنك الآن مراقبة المستخدمين المتصلين وقواعد NAT التي يستخدمونها في عنصر "المراقبة" لوحدة تحكم إدارة الخادم الوكيل.

يتم بالفعل ضبط المزيد من إعدادات الوكيل، لمتطلبات محددة. أول شيء فعلته هو تمكين الحد من عرض النطاق الترددي في خصائص المستخدم (يمكنك لاحقًا تنفيذ نظام من القواعد لتحديد المعدل) وتمكين خدمات UserGate الإضافية - الخوادم الوكيلة (HTTP على المنفذ 8080 ، SOCKS5 على المنفذ 1080). يتيح لك تمكين خدمات الوكيل استخدام التخزين المؤقت للطلب. ولكن من الضروري إجراء تكوين إضافي للعملاء للعمل مع خادم وكيل.

أسئلة متبقية؟ أقترح أن أسألهم هنا.

________________________________________

أفضل مانع الإعلانات كيفية إزالة الإعلانات في المتصفح؟

أفضل مانع الإعلانات كيفية إزالة الإعلانات في المتصفح؟ كيفية توصيل عدد غير محدود من الإنترنت من Beeline Unlimited Internet Beeline للكمبيوتر

كيفية توصيل عدد غير محدود من الإنترنت من Beeline Unlimited Internet Beeline للكمبيوتر تنسيق الفقرات والمناطق

تنسيق الفقرات والمناطق مفهوم نظام الإنتاج وعملية الإنتاج

مفهوم نظام الإنتاج وعملية الإنتاج الوصول إلى الإنترنت باستخدام برنامج UserGate

الوصول إلى الإنترنت باستخدام برنامج UserGate توزيع 8 قنوات حتى

توزيع 8 قنوات حتى العمل عن بعد - ما هو وكيف تبدأ العمل عن بعد ماذا يعني العمل عن بعد

العمل عن بعد - ما هو وكيف تبدأ العمل عن بعد ماذا يعني العمل عن بعد